安全挑战无处不在,最新黑客已被发现 利用插件中的漏洞 WordPress 最重要的是,它旨在限制用户对功能的访问 WordPress 并更好地控制他们的权限。

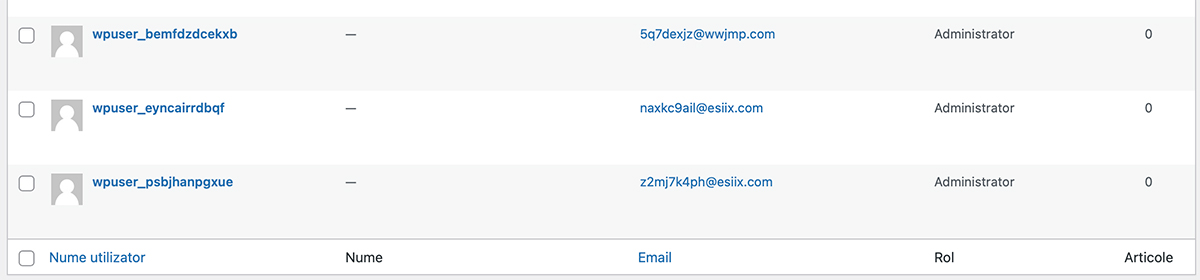

如果您有博客、在线商店、正在运行的演示站点 WordPress 和模块 PublishPress 能力,如果不在的话最好检查一下 Dashboard → Users → All Users → Administrator, 没有您不认识的用户,而且大部分时间都有一个表单名称”wpuser_sdjf94fsld“。

我在几家网上商店遇到了这个黑客,我很快得出结论,他们唯一的共同元素是插件 PublishPress 能力,这提出了一个 允许添加等级为的用户的漏洞 Administrator,无需标准注册流程。

在某些网站上 WordPress 受到影响,攻击者只满足于添加排名为 的新用户 administrator,而不会造成任何损害。 或者他们可能没有时间。

另一方面,其他人则是 的重定向 WordPress AddRESS (URL) 和/或 Site AddRESS (URL) 到外部页面和最有可能的病毒。 一个迹象表明发起这些攻击的人并不介意。 这是安全方面最好的部分。

当然,网上商店、网站或博客被重定向到其他网址并不是一件令人愉快的事情,但好的一面是,目前谁控制了,并没有造成任何其他损害。 有点,删除内容,将垃圾邮件链接注入整个数据库和其他疯狂的事情。 我不想给出想法。

如果我们受到 wpuser_exploit 的影响,我们如何解决安全问题 WordPress?

我们以博客中的场景 WordPress 受到“wpuser_”黑客的影响并被重定向到另一个网址。 很明显,您无法再登录并进入仪表板。

1. 我们连接到受影响站点的数据库. 通过 phpMyAdmin 或每个管理路径。 数据库认证数据位于文件中 wp-config.php.

define('DB_USER', 'user_blog');

define('DB_PASSWORD', 'passworddb');2.转到“wp_options“在专栏上”optons_value“我们确保它是我们网站的正确地址”siteurl“和”home“。

从这里它实际上被重定向到另一个地址。 一旦您更改了该网站的地址,它就可以再次访问。

3.都在“wp_options“我们检查管理员电子邮件地址是否也没有被修改。 我们在“admin_email“成为正确的人。 如果它不正确,我们修改它并传递合法地址。 在这里我发现“[email protected]“。

4. 转到仪表板并执行此操作 update 紧急插件 PublishPress 能力 或禁用它并从服务器中删除它。

5。 在 Dashboard → Users → All Users → Administrator 我们删除等级为的非法用户 Administrator.

6.我们更改合法用户的密码 Administrator 和数据库密码。

建议安装和配置安全模块。 Word围栏安全 在免费版本中为此类攻击提供了足够的保护。

我没有花太多时间寻找漏洞所在 PublishPress 能力,但如果你有 使用此漏洞的受感染站点,可以帮助您 摆脱它。 评论是开放的。

有关此主题的更多信息,请参阅此帖子: https://www.wordfence.com/blog/2021/12/massive-wordpress-attack-campaign/